03 de julio de 2012

Cómo resolver la advertencia de Google: “Este sitio puede haber sido modificado por terceros”

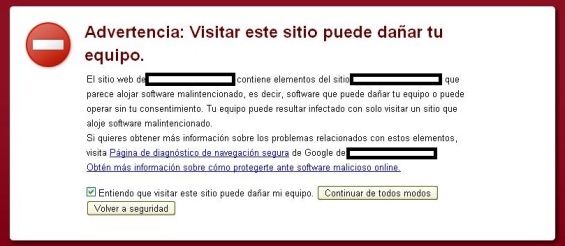

Es preocupante que al visitar nuestra propia página web nos encontremos con un mensaje del tipo: “Este sitio es una web atacante”, “Visitar este sitio puede dañar tu equipo” o “Este sitio puede haber sido modificado por terceros”. Este tipo de mensajes perjudica nuestra web ya que genera desconfianza entre todos los usuarios que visitan nuestro sitio, lo que daña la imagen de nuestra marca y provoca que perdamos posiciones en los buscadores.

Google realiza escaneos automáticos continuamente de todas aquellas páginas que tiene indexadas en busca de algún tipo de amenaza. De encontrar cualquier indicio, marca el sitio como no seguro, mostrando a los visitantes los mensajes de aviso comentados anteriormente. Pero en ocasiones Google marca páginas con falsos positivos, es decir, determina que un dominio es una amenaza aunque realmente no sea así, ya que por ejemplo Google puede marcar como posible amenaza a una web que simplemente ha cambiado la programación de ASP a PHP.

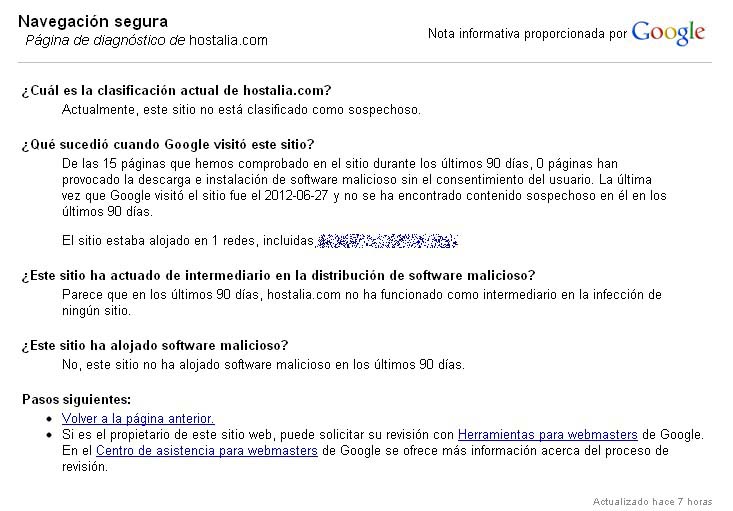

La página de diagnóstico de Google nos dice si nuestro sitio es seguro o no, y en este último caso nos dará información útil sobre el tipo de amenaza que sufre nuestra web.

Entre las causas más habituales que nos podemos encontrar para que nuestro sitio sea marcado como peligroso se encuentran: SQL injections, redirecciones en el archivo .htaccess o aprovechamiento de vulnerabilidades conocidas en diferentes CMS.

¿Qué hacer ante estos avisos?

Lo primero que podemos hacer es entrar por FTP y revisar si se ha producido alguna modificación de los ficheros que forman nuestra web. Esto se ve fácilmente, ya que los servidores almacenan la última fecha de modificación de los ficheros. Si vemos que algún fichero ha sido modificado, tendríamos que analizarlo en busca del código que nos hayan introducido.

Si con esa revisión por FTP no hemos visto nada, podemos hacer uso de las Herramientas para webmasters de Google que nos permitirán obtener más información sobre nuestro problema, como puede ser el detalle de las páginas en las que se encontró el código malicioso o incluso obtener una muestra del código maligno que se encontró en el sitio.

Otro tipo de información es la que se puede obtener por medio de la página de diagnóstico de Google. Para ello deberemos introducir en nuestro navegador la siguiente ruta indicando la URL de la web que queremos analizar:

http://www.google.com/safebrowsing/diagnostic?site=[URL de la web]

Por ejemplo, para verificar que http://www.hostalia.com/ es una página segura tendremos que poner en nuestro navegador lo siguiente: http://www.google.com/safebrowsing/diagnostic?site=www.hostalia.com

Qué hacer cuando tengamos limpio el sitio

Una vez que hayamos encontrado el código y lo hayamos eliminado, para que Google nos quite de su lista de amenazas deberemos solicitar una revisión de nuestro sitio a través de las herramientas de webmaster de Google. Si no lo hacemos, pueden pasar meses hasta que nuestra web sea quitada de las listas negras de la compañía. Para llevar a cabo la petición tendremos que seguir estos pasos:

- Accede a tu panel de control de las Herramientas para webmasters.

- Desde la página principal de las herramientas, haz clic en el enlace al sitio que está marcado como malware. Esto te llevará al panel para ese sitio.

- En la parte superior del panel habrá un aviso rojo: «Este sitio puede estar distribuyendo malware». Al hacer clic en el enlace que dice «Más Información», aparece una lista de páginas del sitio que se consideraron maliciosas.

- Debajo de esta lista, hay un enlace para «Solicitar una revisión». Si el webmaster rellena este formulario y hace clic en «Solicitar una revisión», se iniciará el proceso de revisión.

Por último, por seguridad conviene cambiar frecuentemente todas las contraseñas de acceso, como la del panel de control, FTP, correo electrónico, etc.

Déjanos un comentario o cuéntanos algo.