05 de julio de 2021

Trend Micro nos dice cómo prevenir el ransomware en el teletrabajo

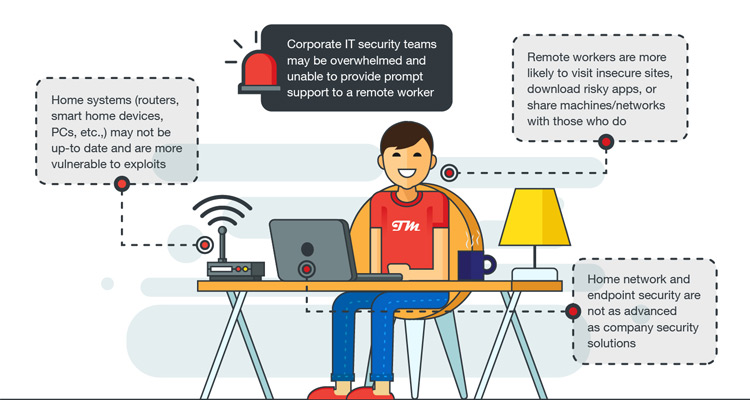

Trend Micro ha publicado el artículo ‘Return to Sender: Preventing Ransomware While Working From Home’, con consejos para evitar el ransomware cuando se teletrabaja, un malware que suele colarse en los ordenadores a través de correos electrónicos maliciosos, encripta toda la información y pide una cantidad alta de dinero para desencriptarla. Además puede extenderse a otros ordenadores de la misma red, por lo que los trabajadores en remoto son más susceptibles a estos ataques sutiles ya que usan varias plataformas de email, tienen dispositivos domésticos inteligentes con vulnerabilidades o la contraseña de su router es simple.

Tabla de contenidos

¿Cómo funciona el Ransomware?

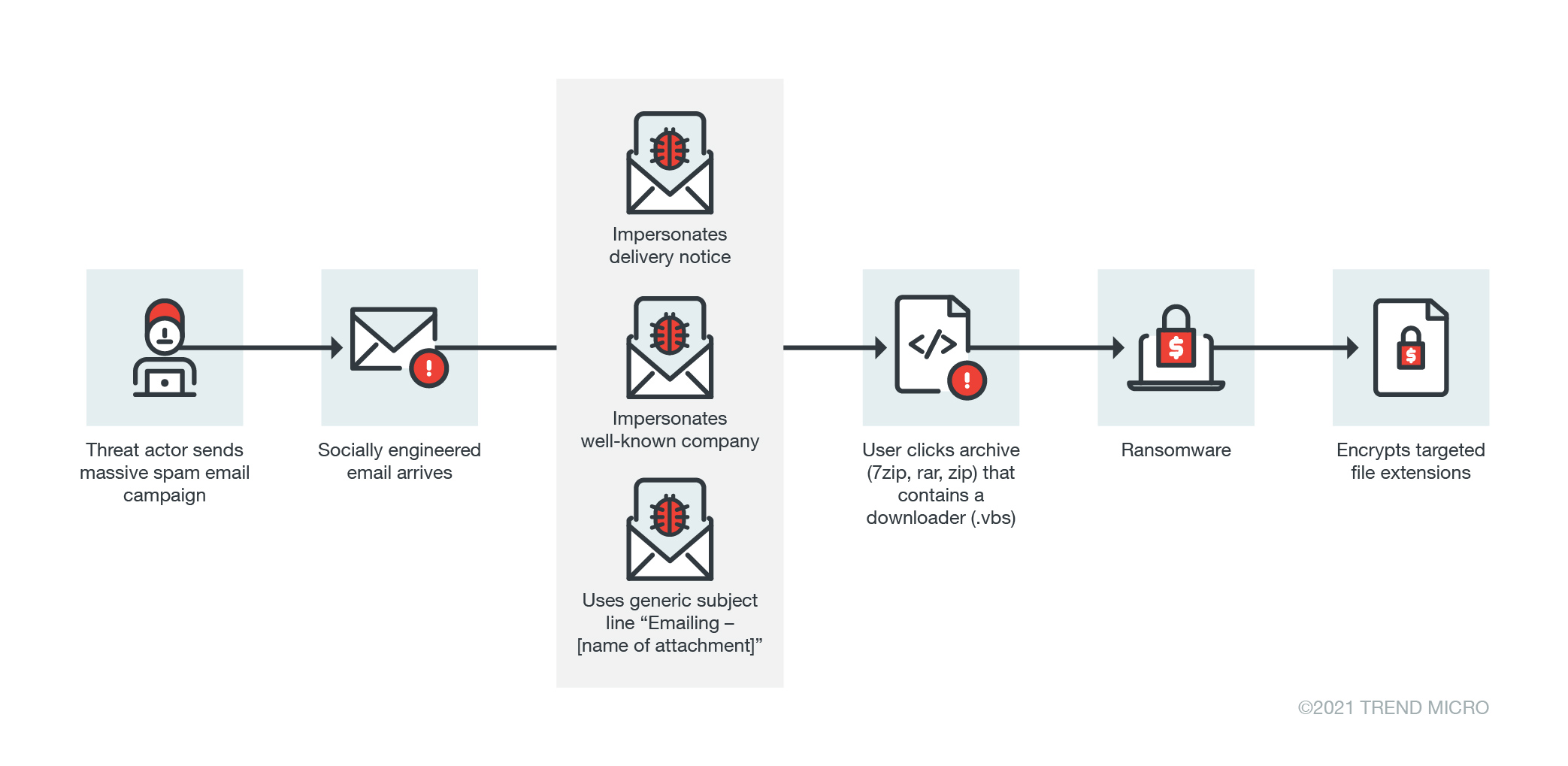

El phishing por correo electrónico es el método más común que se usa para el ransomware. Consiste en que el usuario haga clic en enlaces que llevan a webs que alojan malware o se descarguen archivos dañinos que inician el proceso de infección. Los hackers pretenden acceder a la red corporativa a la que puede estar conectado un empleado desde su casa a través de una VPN, o a los sistemas alojados en la nube que utilizan para trabajar en remoto, con el objetivo de extenderse por la red de la organización, primero para robar y luego para cifrar los datos. Incluso hay un nuevo ransomware llamado EvilQuest para Mac que registra las teclas que se pulsan para capturar contraseñas mientras se escribe.

Consejos de Trend Micro para prevenir el Ransomware

- Evite dar información personal: los hackers extraen información de redes sociales y perfiles públicos para poder acceder a información privada más valiosa, o la usan para desplegar malware en tu dispositivo. Asegúrate de que sólo proporcionas información privada cuando sea absolutamente necesario.

- Reforzar la higiene de las contraseñas: el uso de un gestor de contraseñas es una buena manera de almacenarlas en una ubicación segura y nos permite generar passwords complejos que no necesitamos memorizar. Conviene cambiar regularmente las contraseñas e implementar la autenticación multifactor.

- Los usuarios de Windows deberían activar la función de mostrar extensiones de archivos: a veces los hackers utilizan nombres de archivo que parecen dos extensiones, por ejemplo «video.mp4.exe», así evitamos abrir cualquier fichero de aspecto sospechoso.

- Abre sólo los archivos adjuntos de remitentes de confianza: antes de pulsar un enlace o descargar un archivo, lo primero que hay que hacer es comprobar que el remitente es conocido y está escribiendo desde su dirección de correo. Los hackers suelen enviar títulos de asunto eficaces para captar la atención del usuario y adjuntar archivos que la mayoría de las oficinas utiliza habitualmente: facturas en pdf, jpgs, words, excels… Evita abrir extensiones de archivo sospechosas como .EXE, .VBS o .SCR.

- Desactiva la conexión a Internet si el ordenador muestra un comportamiento sospechoso: el ransomware suele necesitar conectarse con un servidor de comando y control (C&C) para completar su rutina de cifrado. Sin acceso a Internet el ransomware permanecerá inactivo en un dispositivo infectado, así que podríamos detenerlo en las primeras fases del ataque y mitigar cualquier daño.

- Aprovecha todas las herramientas y funciones de seguridad: actualiza todos tus dispositivos y software para que tengan la última versión en materia de seguridad.

- Haz copias de seguridad: si te roban la información y te la encriptan, al menos podrás restituir la información si dispones de un backup.

Déjanos un comentario o cuéntanos algo.